Signal账号安全指南:如何有效防止账号被盗?核心机制与防御策略详解

目录导读

- Signal 的账号安全理念 – 为什么 Signal 被盗风险远低于其他应用?

- 注册锁与 PIN 码 – 这是你账号的第一道也是最重要的一道防线

- 安全号码验证 – 如何确认你对话的对象真的是他本人?

- 两步验证(2FA) – 给账号加上第二把锁

- 常见攻击场景与防御方法 – 从 SIM 卡劫持到钓鱼攻击全面解析

- 问答环节 – 用户最关心的 5 个安全问题与解答

Signal 的账号安全理念

在讨论“如何防止账号被盗”之前,必须先理解 Signal 的设计哲学:最小化服务器数据、最大化端到端加密、用户对身份拥有绝对控制权。

与 Telegram、WhatsApp 不同,Signal 的服务器几乎不存储用户关系链、通讯录、通话记录等敏感信息,即便服务器被攻破,攻击者也拿不到你的聊天内容或联系人列表。

但账号盗取的核心目标不是聊天内容,而是 冒充你本人 去欺骗你的联系人、发送钓鱼链接,或者接管你的账号进行诈骗,Signal 设计了一套多层次防护机制:

- 注册锁:防止他人在你的手机号码上重新注册 Signal 账号。

- SES(安全号码):验证对方身份是否被中间人篡改。

- PIN 码:本地恢复与服务器端保护双重作用。

- 两步验证:额外密码确认,阻止恶意登录。

关键点:Signal 的账号绑定手机号码,但盗号者最常利用的是 SIM 卡劫持(SIM Swap)和短信验证码截获,下面逐一拆解每个防护层的原理与用法。

注册锁与 PIN 码:防盗第一道防线

什么是注册锁?

注册锁(Registration Lock)是 Signal 在 2021 年引入的功能,必须开启,它的工作原理很简单:

当你在一台新设备上注册 Signal 时,系统不仅会要求你输入短信验证码,还会强要求你输入一个 由你自行设置的 6 位 PIN 码。

如果你忘记了 PIN 码,Signal 允许最多尝试 5 次,之后会进入冷却期(最长 7 天),冷却期结束后仍无法提供 PIN,账号才会被完全移除。

这意味着:即使攻击者获得了你的短信验证码(通过 SIM 卡劫持或其他方式),他仍然无法完成注册,除非他同时知道你的 PIN 码。

而 PIN 码仅存储在你本地设备上,Signal 服务器只保存经过加密的哈希值,并且可以通过跨设备同步(如果你有多个 Signal 客户端)进行恢复。

PIN 码的隐藏功能:本地加密密钥

很多人不知道,这个 PIN 码不仅是注册锁,还是你在 Signal 上所有 本地数据(如聊天记录、已存储的消息) 的加密密钥组成部分。

当你开启“注册锁”后,Signal 会使用你的 PIN 码派生出一个密钥,用于加密存储在设备上的数据库,这意味着:

- 如果你丢失设备,没有 PIN 码就无法恢复本地历史记录。

- 即便有人物理拿到你的手机并越狱,也无法直接读取 Signal 数据。

操作建议:

- 务必设置一个不易被猜测的 PIN(不要用生日、123456)。

- 可以将 PIN 码保存在密码管理器中,或者写在纸上放在安全地方。

- 千万不要把 PIN 码告诉任何人,包括 Signal 官方(官方永远不会问你要 PIN)。

安全号码验证:确认对方身份没有“被调包”

账号被盗的另一种形式是“中间人攻击”——攻击者拦截了你的通讯,假装成你的朋友向你索要敏感信息。

Signal 的“安全号码验证”机制可以彻底杜绝这种情况。

工作原理

当你与某人首次建立私密聊天时,Signal 会生成一个 安全号码(Safety Number),它是一个 60 位数字的密钥指纹。

你与对方可以通过 面对面扫描二维码 或 比较这串数字 来确认彼此的公钥没有被篡改。

如果某人的账号被他人盗用(即公钥发生变更),你之前验证过的安全号码将会立刻变为红色并提示“此人的安全号码已更改”。

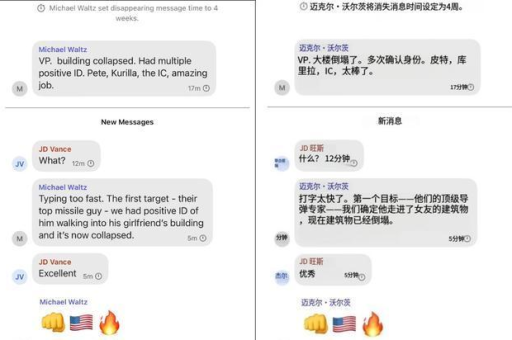

真实案例:

一位安全研究员曾演示过,攻击者通过 SIM 卡劫持后注册了一个新 Signal 账号,然后试图联系受害者的朋友。

但受害者的朋友在聊天界面中会看到红色警告:“你的安全号码已更改”,并且无法继续发送加密消息,除非双方重新验证。

这意味着 即使攻击者成功注册,也无法冒充你与你的现有联系人正常对话,因为一旦公钥变化,所有原有信任关系都会被打破。

如何主动启用?

进入某个聊天 -> 点击对方头像 -> 点击“查看安全号码” -> 与对方当面对比数字或扫描二维码。

建议与亲密联系人(家人、可信同事)进行一次完整验证,之后定期检查是否有警报。

两步验证:为账号加上“第二把锁”

有些用户可能觉得注册锁就够了,但 Signal 还额外提供了 两步验证(Two-Factor Authentication,通常简称 2FA),Signal 官方更喜欢称之为“Signal PIN”的附加层。

在 Signal 的设置中,“两步验证”指的是 使用另一个独立的密码(而非注册 PIN)来进一步保护账号。

不过需要特别区分:

- 注册锁 PIN:必须设置,用于阻止新设备注册。

- 两步验证密码(可选):在已登录的设备上修改账号安全设置时,需要输入这个额外密码。

由于 Signal 的注册锁已经很强,大部分用户不需要单独设置两步验证,但如果你属于高风险人群(记者、维权人士、企业高管),建议同时开启。

操作路径:设置 -> 账号 -> 两步验证 -> 启用 -> 输入 6 位数字密码或字母数字组合。

注意:两步验证密码与 PIN 是两套不同的凭证,不要混淆。

常见攻击场景与防御方法

SIM 卡劫持(SIM Swap)

攻击者通过社会工程学欺骗运营商,将你的手机号码转移到他自己持有的 SIM 卡上。

防御:

- 运营商端:设置 SIM 卡换卡必须本人持身份证到营业厅办理(部分运营商支持“换卡需验证”)。

- Signal 端:开启注册锁 PIN,让攻击者即使拿到短信验证码也白费。

- 额外建议:不要在公开平台泄露你的手机号与身份信息。

钓鱼链接/恶意二维码

攻击者伪造 Signal 登录页面,诱导你输入手机号、PIN 码甚至安全号码。

防御:

- 永远不要点击可疑链接中的“Signal 安全验证”页面。

- 真正的 Signal 验证只在官方应用内进行,不会要求你输入安全号码到网页。

- 安装防钓鱼浏览器插件,或手动输入官方网址(但官方不推荐通过网页登录)。

物理设备丢失

如果你的手机被他人捡到,且未设置锁屏密码,攻击者可以直接打开 Signal 查看消息。

防御:

- 开启手机锁屏密码(推荐指纹/面部+6位数字)。

- 开启 Signal 应用内的“屏幕锁定”功能:设置 -> 隐私 -> 屏幕锁定 -> 开启。

- 开启“自动删除消息”以限制历史记录泄漏。

恶意软件/键盘记录器

Android 或 iOS 上的恶意应用可能记录你的输入。

防御:

- 仅从官方应用商店下载 Signal。

- 关闭“辅助功能”中不必要的权限。

- 定期扫描设备。

问答环节

Q1:我忘记了 Signal PIN 码,还能登录我的账号吗?

A:可以,但过程较慢,你需要在旧设备上重置 PIN(如果还能打开 Signal),或者等待 7 天冷却期后,系统会允许你跳过 PIN 重新注册(但你的本地聊天记录会丢失),强烈建议将 PIN 保存在安全的地方,或与密码管理器同步。

Q2:SIM 卡被劫持,攻击者能直接读取我的聊天记录吗?

A:不能,聊天记录加密存储在你的设备上,攻击者即使拿到 SIM 卡也无法远程访问 Signal 服务器上的数据,唯一风险是攻击者可以用新设备注册账号,从而伪装成你,但如前所述,注册锁 PIN 和安全号码验证会阻止这一企图。

Q3:安全号码验证需要频繁进行吗?

A:不需要,只有你在第一次添加新联系人,或发现账号有异常(比如收到“安全号码已更改”的通知)时才需要验证,日常使用中建议对高信任联系人做一次验证即可。

Q4:Signal 的账号安全比 WhatsApp 或 Telegram 强在哪里?

A:核心差异在于:

- Signal 默认强制开启注册锁,而 WhatsApp 的“两步验证”默认关闭且不强制。

- Signal 的安全号码验证是端到端加密的根基,而 Telegram 的“秘密聊天”默认不开启。

- Signal 服务器存储最少数据,攻击面更小。

一句话总结:Signal 将安全默认作为最高优先级,而非作为可选项。

Q5:开启所有安全功能后,会不会影响日常使用体验?

A:几乎无影响,注册锁只需在换手机时输入一次 PIN,安全号码验证仅需一两分钟,屏幕锁定只是增加了一次指纹解锁,相比于被盗号后的损失,这些微小的操作成本完全可以忽略。

防止 Signal 账号被盗的核心三件套 = 注册锁 PIN + 安全号码验证 + 设备锁屏密码,只要这三者到位,你的账号安全性已经超过了 99% 的即时通讯用户,安全永远是一个过程,而不是一次设置完后就不管了——定期检查安全设置,留意客户端更新,保持对社交工程攻击的警惕,才能让你的账号长久安全。