Signal为何被称为隐私黄金标准?深度解析其加密架构与零数据政策

📖 目录导读

- 引言:隐私时代的通讯困境

- Signal的核心加密技术:端到端加密与Signal Protocol

- 零数据收集政策:最小化元数据泄露

- 开源代码与可审计性

- 安全性与漏洞响应机制

- 与竞品对比:Signal、Telegram、WhatsApp差异

- 常见问答(Q&A)

- 为什么Signal值得成为你的默认通讯工具

隐私时代的通讯困境

在数字时代,我们的每一次聊天、每一次通话、每一张照片都可能被第三方监测、分析甚至出售,从大型科技公司到恶意黑客,个人隐私正在成为“数据矿场”的牺牲品,正是在这种背景下,Signal 这款开源、非营利、端到端加密的通讯应用,被爱德华·斯诺登(Edward Snowden)、埃隆·马斯克(Elon Musk)以及全球安全专家一致推崇为 “隐私黄金标准”。

但“黄金标准”这个称号究竟从何而来?是营销噱头,还是名副其实的技术壁垒?本文将从加密协议、数据收集政策、开源透明度、安全响应机制等多个维度,揭开 Signal 为何能成为全球隐私保护天花板的原因,无论你是普通用户还是安全从业者,读完这篇文章,你将对隐私通讯的底层逻辑有全新认识。

Signal的核心加密技术:端到端加密与Signal Protocol

1 什么是端到端加密?

端到端加密(E2EE)意味着只有通信的双方能够阅读消息内容,即使是 Signal 的服务器也无法解密,大多数通讯应用声称拥有 E2EE,但 Signal 的独特之处在于:它默认开启且不可关闭。

2 Signal Protocol——行业标准

Signal 自主研发了 Signal Protocol——一套由 双棘轮算法(Double Ratchet Algorithm)和 预密钥交换(Pre-Key Exchange)组成的加密套件,这套协议不仅被 Signal 自己使用,还被 WhatsApp、Facebook Messenger(秘密对话模式)、Google Messages(RCS端到端加密)等亿级应用采用,换句话说,Signal 的加密技术实际上成了整个行业的底层标准。

关键细节:Signal Protocol 通过“前向安全性”和“后向安全性”保证:即使某次会话的密钥泄露,也无法解密历史消息或未来消息。

3 为什么这算“黄金标准”?

- 经过学术界严格审查:Signal Protocol 在密码学顶级期刊和会议中被多次分析,未发现后门。

- 独立安全审计:Signal 接受多次第三方安全审计(如 NCC Group),结果公开。

- 无后门设计:Signal 的架构从设计上就无法提供“政府后门”,因为它根本不需要也无法解密消息。

零数据收集政策:最小化元数据泄露

许多通讯应用会收集“元数据”——谁在什么时间给谁发了消息、设备型号、IP地址等,元数据常常比内容本身更具入侵性,Signal 在这方面的做法极其激进。

1 Signal 收集什么?

官方透明报告显示,Signal 仅收集注册手机号和最后一次登录时间,连用户头像、昵称、群组名称、联系人列表都完全存储在本地设备,不上传服务器。

2 技术实现:Sealed Sender 和 Private Contact Discovery

- Sealed Sender:让服务器无需知道消息的发送者身份,即可完成投递。

- Private Contact Discovery:用户查找联系人时,不会将整个通讯录上传到服务器,而是通过加密哈希匹配。

对比:Telegram 虽然提供“秘密聊天”加密,但在普通聊天中并非端到端加密,且会存储大量用户数据用于同步;WhatsApp 虽然加密,但元数据(如设备型号、使用频率)被 Meta 用于广告和用户画像分析。

3 营收模式与隐私的天然统一

Signal 是非营利组织,依赖捐赠运营,不卖广告、不卖数据。没有商业动机去收集隐私,这是它区别于几乎所有商业科技公司的根本优势。

开源代码与可审计性

1 完全开源

Signal 的客户端代码(Android、iOS、Desktop)和服务器端代码全部托管在 GitHub 上,使用 AGPLv3 许可证,这意味着任何人都可以:

- 审查代码,寻找漏洞或后门。

- 编译自己的版本(虽然受限于网络基础设施,但理论上可行)。

- 参与贡献和改进。

2 与“闭源”应用的致命区别

像 Telegram 或 iMessage,虽然有加密,但其服务端代码并不开源,用户无法验证其是否真的不存储解密密钥,而 Signal 的开源性质使其必须接受社区监督——任何试图加后门的行为都会立刻被发现。

权威背书:美国国家安全局(NSA)前黑客、现隐私倡导者 Dave Aitel 曾表示:“Signal 是目前唯一一个你可以真正信任的通讯工具,因为你可以亲自检查每一行代码。”

安全性与漏洞响应机制

1 “安全第一”的文化

Signal 团队极其保守——每一项新功能都可能引发安全讨论,他们花了数年时间才实现“群组通话加密”,因为需要解决大规模多方密钥分发问题。

2 漏洞赏金与响应速度

Signal 运行着行业领先的漏洞赏金计划,支付给发现严重漏洞的研究人员,历史上最严重的漏洞也从发现到修复仅用了数小时,且会立刻公开透明报告。

3 安全功能列表

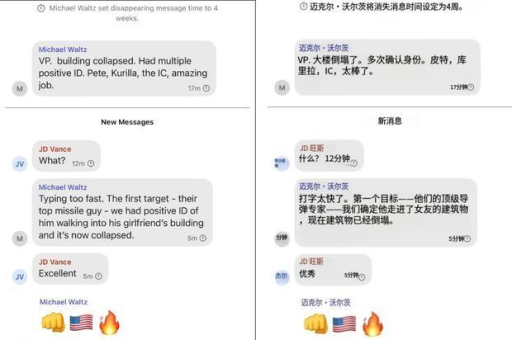

- 消失消息:可设置每条消息在1秒至4周后自动删除。

- 屏幕安全:阻止其他应用截取通知内容。

- 注册锁定:通过 PIN 码防止号码被盗用后的账户劫持。

与竞品对比:Signal、Telegram、WhatsApp差异

为了更直观地理解为何 Signal 是黄金标准,我们列出关键维度对比:

| 维度 | Signal | Telegram | |

|---|---|---|---|

| 默认端到端加密 | 是(所有聊天) | 是(所有聊天) | 仅“秘密聊天” |

| 元数据收集 | 极少(仅手机号+登录时间) | 较多(设备信息、使用模式、Meta数据聚合) | 较多(IP、设备型号、联系人列表等) |

| 开源 | 完全开源 | 客户端开源(服务端闭源) | 部分开源(客户端协议层,服务端闭源) |

| 非营利 | 是(基金会运营) | 否(Meta旗下) | 否(盈利性公司) |

| 前向安全性 | 支持 | 支持 | 不支持(普通聊天) |

| 联邦化/可互操作 | 否(中心化服务器) | 否 | 否 |

WhatsApp 加密协议本身优秀,但元数据收集和母公司 Meta 的商业模式是硬伤;Telegram 加密仅限特定模式,且默认聊天不加密,完全不适合隐私敏感用户。Signal 是三者中唯一将隐私作为核心使命而非产品的应用。

常见问答(Q&A)

Q1:Signal 真的绝对安全吗?

A:没有任何系统是“绝对安全”的,Signal 的安全性建立在正确使用的基础上:如果设备被恶意软件完全控制,加密也保护不了你的屏幕截图或键盘记录,但就传输过程中的安全性而言,Signal 是当前可达到的最高水平之一。

Q2:Signal 需要手机号注册,这算隐私问题吗?

A:手机号确实是一个弱实名标识,但 Signal 采取了几种缓解措施:注册手机号仅用于发现联系人;你可以隐藏自己的电话号码(通过“电话号码隐私”设置);服务器不会关联你的电话号码与聊天内容,相比之下,Telegram 也需要手机号,且允许通过手机号直接搜索到你;WhatsApp 则将手机号与详细的 Meta 用户画像关联。

Q3:为什么斯诺登推荐 Signal?

A:爱德华·斯诺登在多次采访中表示,Signal 是唯一一款他在日常工作中会使用的通讯工具,原因包括:开源、强加密、强元数据保护,以及非营利性质能抵御政府压力。

Q4:Signal 有后门吗?

A:没有,由于代码完全开源,任何后门都会被社区发现,Signal 的加密方案使得即使服务器被完全控制,攻击者也无法解密消息,Signal 团队在设计时承诺“无法提供政府后门”,这并不是嘴上说说,而是技术架构的必然结果。

Q5:如果我的手机丢失,Signal 数据会泄露吗?

A:只要你的手机有锁屏密码(建议使用强密码或生物识别),Signal 本地数据库有独立的加密密钥,如果开启“注册锁定PIN码”,攻击者即使知道你的手机号也无法在另一台设备上登录你的账户。

为什么Signal值得成为你的默认通讯工具

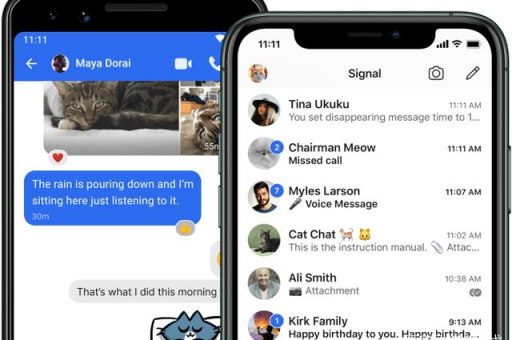

在隐私与便捷的天平上,大多数科技公司选择牺牲前者换取商业利益,而 Signal 用实践证明:真正保护隐私并不需要牺牲功能,它拥有流畅的聊天体验、高质量的音视频通话、稳定的群组功能,同时零数据、零广告、零商业化。

“隐私黄金标准”不是自封的头衔,而是全球安全社区、密码学家、隐私倡导者共同认证的标签,如果你关心自己的数字足迹、不希望每一次对话都被用于训练AI或出售给广告商,Signal 是目前最值得信赖的选择。

就去下载 Signal,并把这个链接发给你的朋友们吧——因为隐私,从来不是一个人的战斗。

标签: 开源代码